テレワークセキュリティ ガイドライン

テレワーク セキュリティの内容は複雑で、技術的にも奥が深いのでが、ここでは、テレワークに関連して問題となるメイン課題に限定して解説します。

テレワークにおける情報セキュリティ対策の詳細について、総務省では「テレワークセキュリティガイドライン(第4版)」(2018年4月18日公表。)を策定していますので、対策の検討に当たっては上記ガイドラインも参考にしてください。

セキュリティの目的

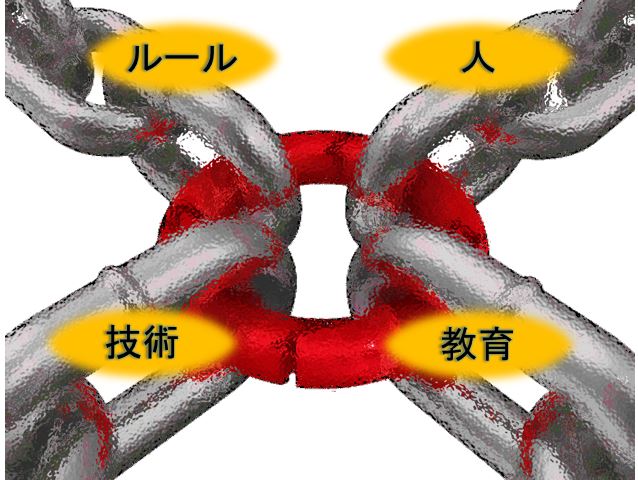

セキュリティの目的は情報資産を守るためです、守るためには「ルール」「人」「教育」「技術」の適切な対策が必要です。

テレワークでは従業員が業務に関わる情報を事業所外で利用することになります。その業 務に関わる情報は会社にとって「情報資産」です。この「情報資産」を守るため、導入にあた っては、セキュリティの方針や行動指針に基づく安全な利用を図ることが必要です。

通常、情報資産は職場の中で管理され、外部の目に触れる事はありません。しかし、テ レワークを行う場合は、持ち運びが容易なノートPC(Personal Computer)やタブレット 等の端末が利用されるため、インターネットからの攻撃を防御するセキュリティ対策がなされた職場に比 べて、情報資産がウィルス・ワーム等の感染、テレワーク端末や記録媒体の紛失・盗難、通信内容の盗聴の「脅威」にさらされやすいといえます。

このとき、端末やその利用者に、脅威 に対する「脆弱性」が存在すると、情報漏えいや情報の消失等、実際の情報セキュリティ事 故の発生につながります。

企業が情報セキュリティ対策を行うにあたっては、保護すべき情報資産を洗い出し、どのよ うな脅威や脆弱性、リスクがあるのかを十分に把握、認識した上で、体系的な防御を実施 することが重要です。このとき、『最も弱い環の原則』に基づいて情報セキュリティは「最も弱いところが全体のセキュリテ ィレベルとなってしまう」という特徴があります。

そこで、情報資産を守るためには、「ルール」「人」「教育」と「技術」とのバランスがとれた対策を実施 し、全体のレベルを落とさないようにすることがポイントとなります。

最も弱い環の原則 (Principle of the weakest ring)

最も弱い環の原則 (Principle of the weakest ring)

直訳すると「最も弱い鎖の環」の原理。鎖の強さは最も弱い環によって決まるが、逆に、他の要素を守るために、最も弱い環を犠牲にしてもよいということ、信頼性工学のワイブル分析は『鎖の強さは最も弱い環によって決まる』ことをアイデアに研究、数式化された。

情報セキュリティの課題

情報セキュリティ対策は中小企業に比較的多く見られる問題と、大企 業を含む企業一般の問題に分けて考えることができます。

中小企業の情報セキュリティ上の課題

中小企業に比較的多く見られる問題としては、以下のようなものがあります。

- 大企業と比べて情報セキュリティ対策にかける資源(人・物・金)に限りがある。

- 大企業と比べてⅠCT機器の導入、ペーパレス化といった取組が浸透してない。

- 情報化、情報セキュリティを進める必要性がない。少子高齢化による労働不足で中小企業でのテレワークは急務です、テレワークを導入すれば生産性向上、労働時間のフレキシブル化が進み、経営に貢献できます。

情報セキュリティ対策にかける資源(人・物・金)に限りがある。

大企業の情報セキュリティ上の課題

以下の法律は、主に大企業を想定した法律ですが、中小企業でも該当する場合も あります。

また、直接該当しない場合でも、情報の委託先として、大企業の子会社として、 あるいは事業拠点として、法律に基づく管理の対象となる場合があることに注意する必 要があります。

- 個人情報保護法:個人情報の安全管理(情報セキュリティ対策)が義務付け られる

- 会社法:内部統制システム(情報セキュリティも含まれる)の構築の基本方針 を決定する

- 金融商品取引法:財務報告に係る内部統制(情報セキュリティも含まれる)

を 評価し、内部統制報告書として作成・提出する。

個人情報保護法

情報セキュリティ対策の考え方

会社や組織にとって、情報セキュリティ対策は、いまや重要な経営課題のひとつです。 情報セキュリティ対策には、組織全体の基本方針の策定や、適切な投資が必要であり、 経営トップの意思決定が欠かせません。経営トップには、自分たちの組織にはどのような 情報資産があり、どのようなリスクがあるかを把握した上で、自ら率先して情報セキュリティ 対策の指揮を執る責任があります。

一方、情報管理担当者は、情報セキュリティポリシーで定めた事項が組織全体で実 施されるように、情報システムの管理・運用や、従業員に対する教育・監督を適切に行う 必要があります。

また、ICT の進歩は速く、企業・組織の情報資産を脅かす新しい脅威 が次々に登場しています。よって、情報管理担当者には、これらの脅威について情報 収集し、必要に応じて組織幹部や外部の専門家とも連携しながら、継続的に組織全 体の情報セキュリティの体制や対策を見直していく役割も必要とされています。

経営者

経営者は情報セキュリティポリシーを作る立場にあり、ルールづくりを積極的に推進しま す。その他、テレワークセキュリティの整備に関して、大局的な立場から、テレワーク勤務 者にもルールを徹底させることが求められます。

経営者

システム管理者

社内システムには企業にとって守るべき情報資産が数多く存在します。テレワーク用端 末から社内システムにアクセスできるようにする等、外部とのやりとりを可能とすることは、 社内システムへの不正侵入・不正アクセスの可能性を高めることにもつながります。

また、 セキュリティ対策が十分でない PC 等から社内システムへアクセスし、社内にコンピュータウ ィルスを蔓延させてしまう脅威等に対しても十分な対策を行う必要があります。これらの 脅威を踏まえて、システム全体の管理者として実施すべきことを認識します。

システム管理者

テレワーク勤務者

実際にテレワークを行う勤務者にとって、気を付けなければならいことは多くあります。

- 不審なメールが届いたとき、職場であれば、「このメールはおかしくないですか?」と 近くの人に相談することが簡単にできますが、テレワーク勤務者の場合は相談しづ らい場合もあります。

- テレワーク端末は、職場内の端末と異なり、情報セキュリティ対策に関して「管理 しづらい」または「管理できない」状況に陥りやすく、様々な脅威にさらされている状 況にあります。

- モバイルワーク中に第三者に画面をのぞき込まれたり、端末を紛失したりするリスク もあります。

このような状況で、いかに情報セキュリティを確保しながらテレワークを行うかについて意 識する必要があります。

テレワーク勤務者

テレワークにより発生するリスク

テレワークにより発生するリスクは持出しリスクと接続リスク

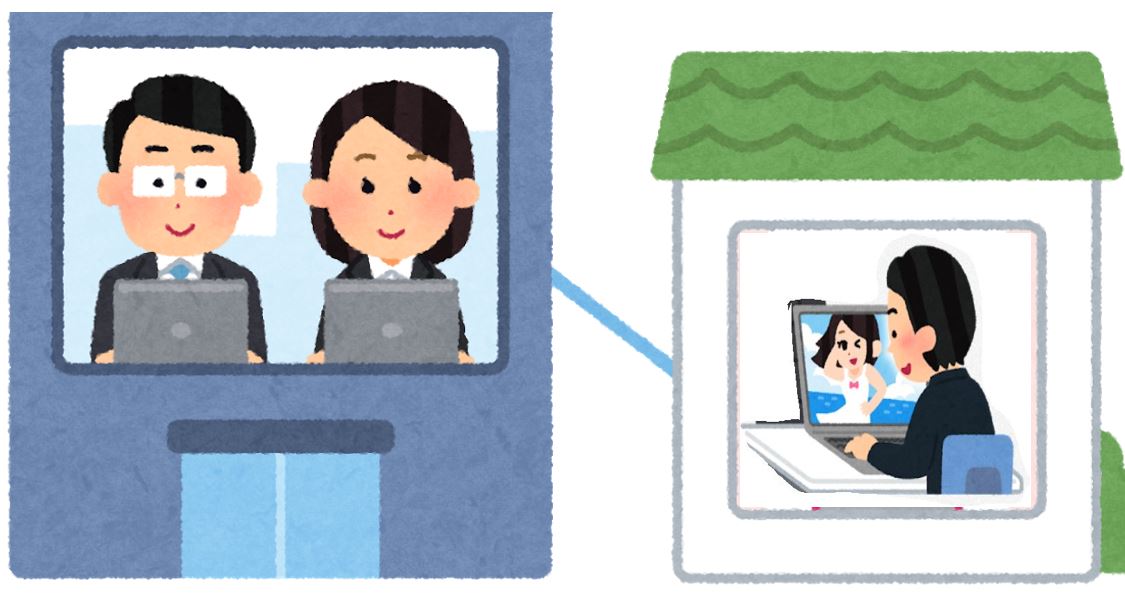

テレワークを行うということは、会社の中の、厳重に管理され、安全・安心な環境から外に出て、いわば危険な環境の中で仕事をするということに他なりません。したがって、テレワークを行うこと

により何らかのセキュリティリスクが発生する可能性は、常に意識する必要があります。テレワークにより発生するリスクは、大きく分けて以下の2つのリスクになります。

① 情報を外部に持ち出すことによるリスク(情報持出リスク)

② 外部のテレワーク環境と社内環境とをネットワークでつなぐリスク(接続リスク)

持出しリスク

リスクを回避する一番良い方法は、持ち出さないことです。

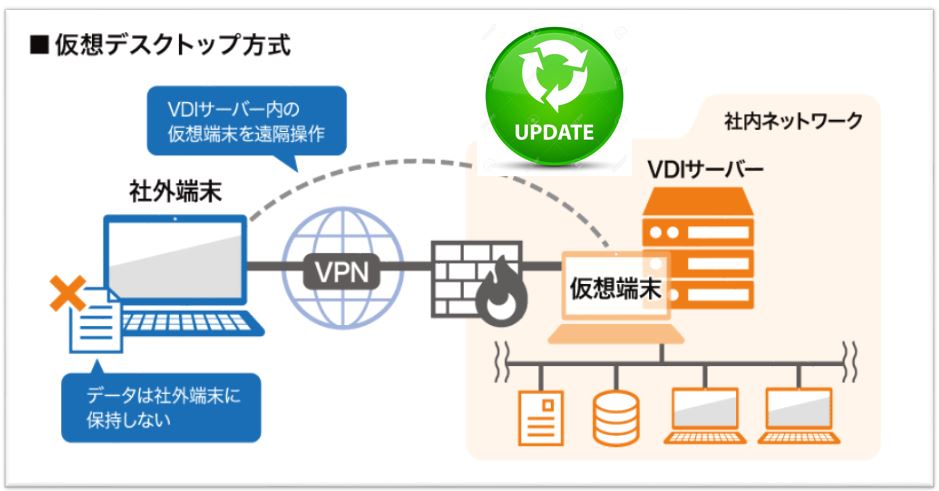

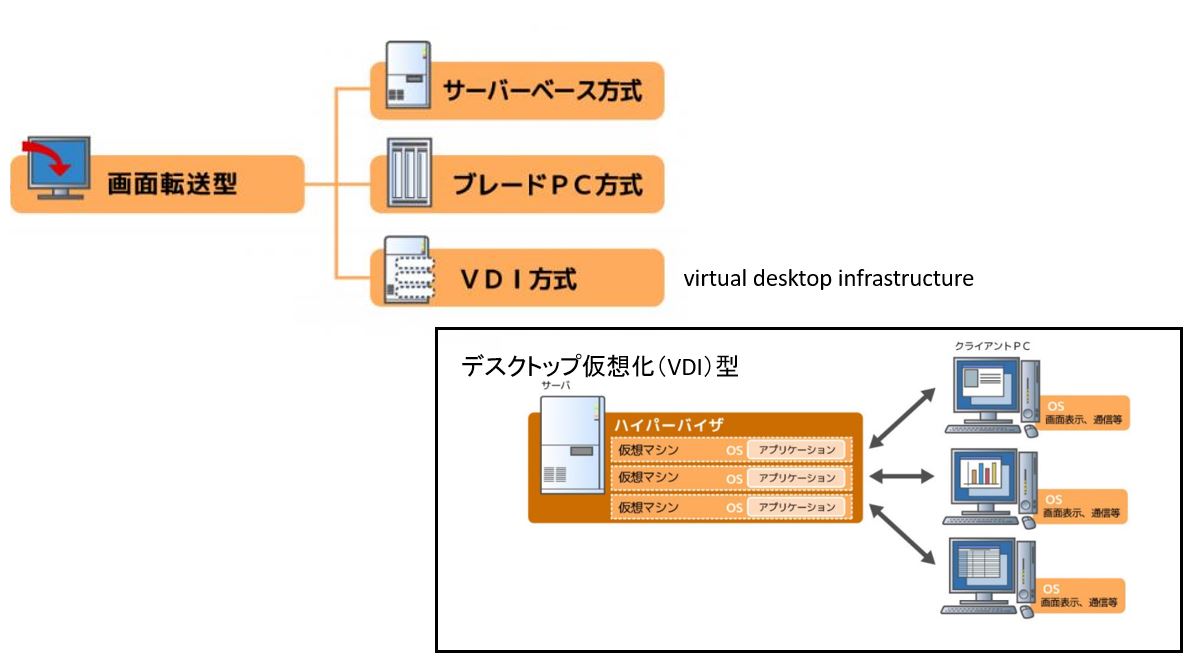

画面転送方式を用いれば、情報を社外に持ち出さずにテレワークを行うことができます。どうしても情報を持ち出さざるを得ない場合は、きちんと対策をとる必要があります。

画面転送型はクライアント端末側ではほとんど何の処理も行わずにほとんどサーバー側で処理し、その結果の画面をクライアント端末に表示させる方法です。クライアント端末で行うのは、その画面表示とキーボードなどからの操作指示のみ、いわゆる「入出力」のみです。

画面転送型は次の3つの方式がありますが現在の主流はVDI型です。

画面転送型 種類

又、情報を外部に持ち出す方法としてはパソコンに入れて持ち出す、VPN経由で持ち出す、グラウトサービス経由で持ち出すなどいろいろの手段があります。持ち出した情報は、通常はパソコンなどの情報機器の中のメモリやディスクに保存することになります。したがって、パソコン等の情報機器自体の盗難や紛失に対してしっかりと対策を取ることが重要です。

具体的には、以下のような対策を行う。

パソコンの多重ログイン認証

会社内で使用するパソコンに比べて、より強力なログイン管理を行う必要があります。具体的には、単なるパスワード認証だけでなく、指紋センサーなど生体認証等やワンタイムパスワードを組み合わ

せた多重認証によるチェックが必要です。

ワンタイムパスワードとは? one-time password、OTP

直訳すると「一度きりのパスワード」です。一定時間ごとに発行され、文字通り一度きりしか使えないパスワード、およびそれを採用した認証の仕組みのことです。

おすすめ商品 3RソリューションUSB指紋認証キー

指を触れるだけですばやくログイン:指紋認証だから触れるだけでパソコンにログイン|面倒かつ忘れがちなパスワードやPINはもう不要

ディスク等の暗号化

盗難に備えて、パソコン内のディスク(HDDやSSD)に格納されたデータを勝手に読み取られないように、データを暗号化しておくことが必要です。特に、可搬型のディスクやUSBメモリ等では

暗号化は必須です。 USBメモリは、利用を禁止している会社も多いですが、どうしても使用する必要がある場合は、情報漏洩対策付きのUSBメモリの利用を検討すべきです。

おすすめ商品 USBメモリ 指紋認証機能付 セキュリティ暗号化

【指紋認証機能】指紋認証機能を搭載したUSB3.0搭載のフラッシュメモリーです。フラッシュメモリーの容量は、指紋認証を必要とするセキュリティーパーテーションと、通常のフラッシュメモリーとしてお使い頂けるスタンダードパーテーションに分かれている為、状況に応じた使い方が可能です。

外部記憶接続対策

離席した隙に、パソコンに勝手にUSBメモリなどを接続してデータをコピーされるリスクもあります。 USB端子の無効化も検討すべき対処の一つです。また、CDなどの媒体が使えるパソコン

は、そもそも避けることをお勧めします。

事務処理用PCでUSBメモリーを使えなくする方法は色々ありますが下記の商品は一番簡単で確実な豊方法です。

おすすめ商品 サンワサプライ USBコネクタ取付けセキュリティ SL-46-BL

SBポートをふさいでデータを守る! USBコネクタ取付けセキュリティ

USB Aコネクタ専用。USBコネクタをふさいで、データの抜き取りなどから守ります。

覗き見防止フィルター

電車の中や喫茶店など、公衆の中で仕事をすることはそもそも避けるべきですが、対処法としては、覗き見防止フィルターをお勧めします。画面転送方式を用いる場合にも効果的です。

おすすめ エレコム 液晶保護フィルター 覗き見防止 マグネットタイプ

アマゾンでベストセラー商品です。

移動中やオフィスでの周りからの視線をしっかりガード。簡単に取り外しできるマグネットタイプののぞき見防止フィルター。

接続リスク

テレワークにより発生するもう一つのリスクは、接続リスクです。接続リスクに対する一番良い方法は、テレワーク端末と会社内の環境とを接続しないことです。少なくとも、テレワーク端末を直接会社内の環境と接続せずに、信頼できるクラウドサービス等を経由して、間接的に会社内の環境と情報をやり取りすることで、接続リスクは小さくすることができます。

会社内の環境から見ると、不特定のインターネットと接続するのではなく、特定の相手とのみ接続(特定通信)することになるからです。

テレワーク環境と社内環境をネットワーク分離した形でテレワークを実施するには、特定通信あるいは物理的な専用線と、画面転送方式とを組み合わせるなどの特別な構成でシステムを構築する必要

があります。

どうしてもテレワーク端末と社内環境とを直接ネットワーク接続しなければならない場合は、次の2点が重要になります。

・テレワーク端末自体が安全であること。

・利用するネットワークが信頼できること。

テレワーク端末を安全に保つには、社内で用いるパソコン以上に、ウイルス対策ソフトなどのセキュリティ対策を行う必要があります。会社から貸与されたシンクライアント端末などを用いる場合

は、勝手にアプリをインストールするなど環境設定を変更することは厳禁です。

利用するネットワークにも注意が必要です。強固な暗号化方式を採用している信頼できるネットワークを採用すべきです。例えば、ホテルや店舗などの無料のWi-Fiなどは暗号化されてなかったり、

暗号化方式に簡便なものが使われたりするケースが見られます。

悪意のある他のパソコンからウイルスが感染する可能性も大きくなります。少なくとも、テレワークで業務を行う場合は避けるべきです。

また、一度でも安全でないネットワークに接続したパソコンは、汚染されている可能性があるので、社内環境と直接接続するネットワークには接続しないよう注意すべきです。

テレワーク 接続リスク

近未来のセキュリティ対策

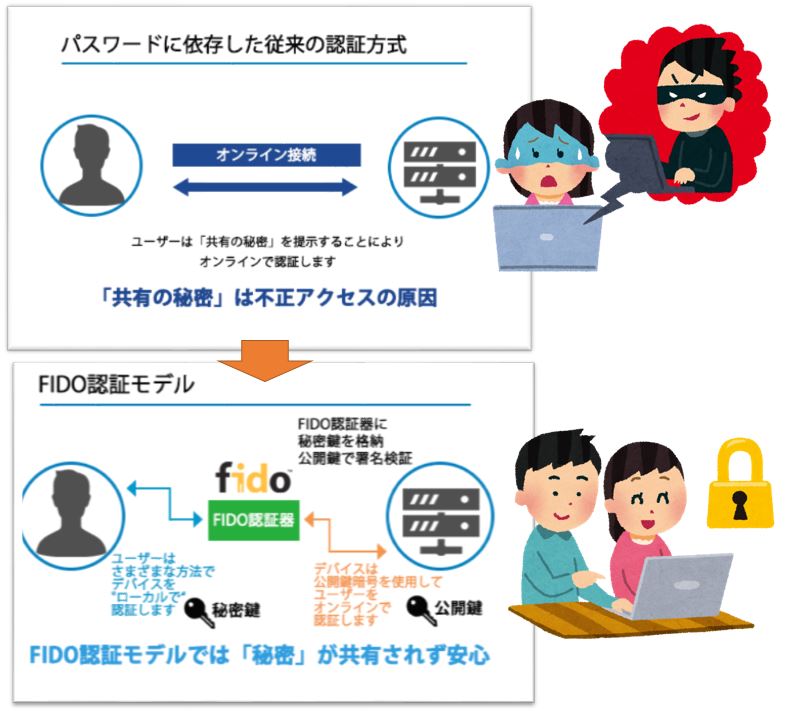

FIDO(ファイド)を使ったパスワードなしログイン

パスワードを使った認証では、サービスごとに違うパスワード設定が推奨されています、しかし面倒です、忘れやすいです。

そこで、パスワードに代わる本人認証手段として注目されたのが、指紋や虹彩、顔、静脈(指、手のひら)などの生体情報の活用である。

そのひとつが「高速なオンラインID認証」を意味する「FIDO(Fast IDentity Online)」である。

「FIDO(Fast IDentity Online)」を使用すればデバイス側で生体情報を使った本人認証を行い、サーバー側ではデバイス認証を行う。具体的には、あらかじめデバイス認証用の鍵ペアを生成して、サーバー側に公開鍵を登録しておく。

そして、デバイスに格納した秘密鍵のロック解除を生体認証で行うという仕組みである。このため、生体情報はサーバー側には一切渡らない。つまり、サービス事業者が攻撃を受けて、生体情報が流出するといった恐れがない。公開鍵はその名の通り公開情報なので、盗まれたとしてもセキュリティ上の脅威にはならない。

より安全にテレワークを実現するソリューションとして、FIDOは有効であり、VPNキーといった新たな認証デバイスなどを導入する必要もなく、社員が持つスマートフォンを活用できるので、コスト面も抑えられる。FIDOは今後、ビジネス市場から広まると予想される。

FIDO(Fast IDentity Online)

動画 次世代のオンライン個人認証基盤構想について

テレワーク トラブル事例と対策

海外アプリケーションのインストールによるトラブル事例①

社内で利用を許可していなかったアプリケーション(海外製の動画ダウンロード用ツール)をインストールしたところ、マルウェアも一緒にインストールされてしまった。端末の画面上に、見慣れない

海外の広告等が表示されるようになってしまった。広告が画面を覆うように表示されるため、作業効率を低下させている。マルウェアをアンインストールしたいができない。

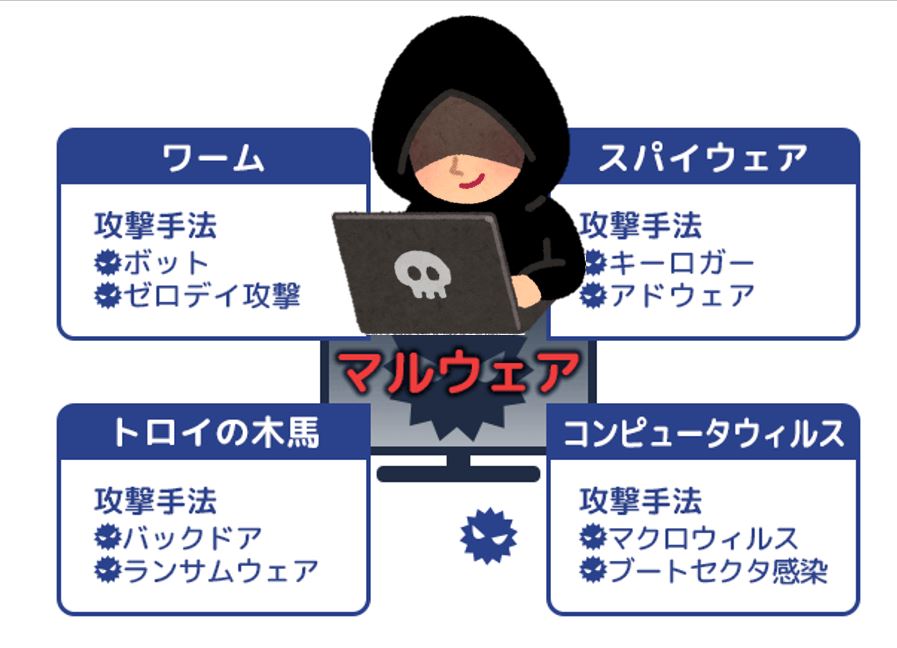

マルウェア (malware mal-不正の意味) とは、不正かつ有害に動作させる意図で作成された悪意のあるソフトウェアや悪質なコードの総称。コンピュータウイルスやワームなどが含まれる。

悪意のコード(malicious code)、悪意のソフトウェア(malicious software)、悪意のある不正ソフトウェア、有害なソフトウェア、不正プログラムも呼ばれる。

引用:Wikipedia

マルウェア 対策例

・ テレワークで用いる端末への新たなアプリケーションのインストール禁止。プリインストールされたアプリケーション以外は利用できないようにする。

もしくは、事前に安全性が認められたアプリケーションのみリストアップし、社内で共有する。テレワーク実施者は、リストにあげられたアプリケーションであればインストール可とする。

上記の場合、いずれもシステム管理者側でルールを定めた後、社内での周知も徹底。せっかく、安全なアプリケーションをリストにまとめても、その在り処をテレワーク勤務者が認知していなければ意味がない。

また、システム管理者はテレワーク勤務者が端末にどのようなアプリケーションをインストールしているか把握できるようにしましょう。

マルウェア 対策例

セキュリティ対策ソフトのパターンファイル更新忘れ事例②

端末にインストールしたセキュリティ対策ソフトのパターンファイル(ウイルス定義ファイル)の更新を忘れてテレワークを行っていた。気がつくといつの間にかマルウェアに感染してしまった。

パターンファイル更新 対策例

テレワーク勤務者において、次のような対策を常に励行すべきです。

・ セキュリティ対策ソフトの定義ソフトに新しいものが配布されていないか(最新の状態か)を確認してからテレワークを開始

・ 定義ファイルが自動更新されるようにソフトウェアを設定。

大きな被害をもたらすようなマルウェアや悪意のあるソフトウェアが流行している場合、報道機関や情報処理推進機構(IPA)等から情報発信がされます。日ごろからセキュリティに関する情報収集を行う。

パターンファイル更新 忘れ

アップデートに関するトラブル事例③

専用の PC を使用して、年に数回程度テレワークを実施していた。

久しぶりにパソコンを開いてみると、OS やインストールしているアプリケーションがアップデートされていなかったが、急いでいたのでそのままテレワークを行い、インターネット検索をしながら調

査資料の作成を行った。そのときは異常を感じなかったが、次回その PC を起動すると、「この PC はウイルスに感染しています。除去用の製品購入が必要です」という偽セキュリティ対策ソフトウェアの広告がしつこく表示されるようになり、作業効率が大幅に低下してしまった。

OS 、アプリケーションのアップデート対策事例

テレワーク勤務者において、たまにしか利用しない PC を起動した直後は脆弱な状態であることに留意する必要があります。業務着手に先立ち、OS やアプリケーションのアップデートを行う必要があります。

ただしこうしたアップデート作業には長い時間がかかることもあるため、効率的な作業の実施のためには定期的に PC のアップデートを行っておくことが考えられます。また、仮想デスクトップ方式においては、こうした更新作業が不要なディスクレスの端末を用いることもできるので、こうした方法を採用することも検討すべきです。

仮想デスクトップ方式 自動更新

パスワード管理に関するトラブル事例④

名前と誕生日を組み合わせたものをファイルサーバのパスワードとして設定していたところ、何者かに不正ログインされた。当該ファイルサーバには顧客の個人情報が保存されており、情報漏えいの疑いのある顧客全員にお詫びを行う事態を招いてしまった。

パスワード管理 対策事例

テレワーク勤務者においてテレワークで用いるパスワードは、こうした不正アクセスを防ぐために次の条件を満たすように作成することが必要です。

・ 他人に容易に推測されないような文字列を選ぶ。

・ 他のサービス等で用いているパスワードと異なる文字列を選ぶ。

・ 辞書等に記載されている単語等とは異なる文字列を選ぶ。

又、パスワード管理ツールとして「パスワードマネージャー」の名称で無料、有料のアプリがあるのでこれを活用すればパスワード管理が楽に行えます。

下記はトレンドマイクロ株式会社が販売しているパスワード管理ツール。

ランサムウェアに関するトラブル事例⑤

従業員の利用するテレワーク端末を介して社内システムがランサムウェアに感染してしまい、重要情報が閲覧できなくなるだけでなく、攻撃者から多額の金銭の要求を受けた。重要情報のデータを再び閲覧できるようにするため、やむなく攻撃者の言うとおりに金銭を支払ったが、データを復号するための鍵は送られなかった。

ランサムウェア(英語: Ransomware)とは、マルウェアの一種である。これに感染したコンピュータは、利用者のシステムへのアクセスを制限する。この制限を解除するため、被害者がマルウェアの作者に身代金(ransom、ランサム)を支払うよう要求する。数種類のランサムウェアは、システムのハードディスクドライブを暗号化し(暗号化ウイルス恐喝)、他の幾種類かは単純にシステムを使用不能にして、利用者が身代金を支払うように促すメッセージを表示する(スケアウェア)。引用:Wikipedia

ランサムウェア 対策事例

社内の重要情報については、システム管理者においてバックアップデータをとり、ネットワーク経由でアクセスできない場所や、書き換えのできない場所に保存することで、ランサムウェアによる被害を防ぐことができます。例えば次のような方法が考えられます。

・ USB メモリ、取り外し可能なハードディスクや SSD に記録し、機器から取り外して施錠保管

・ 書き換え不可能なメディア(例:DVD-R)に記録して保管

・ 感染の可能性のある PC のあらゆるユーザでは、書き換えや削除が不可能な状態に設定されたサーバ上の領域で保管。

ランサムウェア 身代金

おすすめ 商品 HD革命/BackUp Next

パソコン初心者から上級者の方まで、簡単操作・多彩な機能でパソコンのデータをバックアップ/復元できるバックアップソフトです。

コメント

[…] 社外に持ち出したパソコンはインターネットには接続しないというのが一番安全確実な方法です。万一インターネットにつなぐ場合は、社内のファイアウォールで守られた環境と同等以上のセキュ リティ対策を取る必要があります。 […]